Microsoft a abandonné cette semaine son free tool RDCMan (Remote Desktop Connection Manager suite à la découverte d’une faille de sécurité.

Le lien de téléchargement de RDCMan affiche désormais le message suivant :

Ce téléchargement n’est plus disponible !

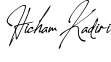

Pour rappel, RDCMan vous permet d’établir plusieurs connexions Bureau à distance (Remote Desktop) depuis une console centrale.

Il permet également d’organiser les Connexions Remote Desktop via des groupes (catégories) et surveiller le statut de chaque connexion : Connectée, Déconnectée, Fermée…

L’outil s’appuie sur le protocole RDP (Remote Desktop Protocol), fourni nativement avec les plateformes/OS Windows Client & Server.

RDCMan a été développé par l’équipe Windows Live Experience de Microsoft pour un usage interne seulement. Il a ensuite été proposé publiquement à la fin des années 2000.

L’outil a connu un grand succès auprès des IT Admin dans les années 2000 et 2010.

MS l’a toujours maintenu à jour jusqu’à 2014, la dernière version stable proposée par l’éditeur est la 2.7

Suppression de RDCMan avec le Security Patch de Mars 2020 !

Avec la publication du patch de Mars 2020, la suppression officielle de RDCMan a été prononcée. Microsoft a déclaré avoir reçu un rapport sur un nouveau Bug dans RDCMan qui pourrait permettre à un Hacker de récupérer des données sur la machine qui héberge et exécute RDCMan.

RDCMan : quelle faille de sécurité ?!

Microsoft a déclaré dans un avis de sécurité (CVE-2020-0765)

< Pour exploiter la vulnérabilité, un attaquant pourrait créer un fichier RDG contenant un contenu XML spécialement conçu et convaincre un utilisateur authentifié d’ouvrir le fichier >

Au lieu de corriger la faille, Microsoft a décidé de mettre RDCMan à la retraite, ne voyant aucune raison de faire revivre une application qui a reçu sa dernière mise à jour il y a près de six ans. Les utilisateurs qui continuent à utiliser l’application doivent savoir qu’ils ne doivent pas ouvrir les fichiers RDCMan connection configuration (RDG) qu’ils reçoivent de manière non sollicitée ou de sources inconnues.

Note importante : il est recommandé de remplacer RDCMan par un autre Remote Desktop Manager, la faille est critique, et pourrait être une porte d’entrée à un Hacker à votre S.I

Pensez « Security First » 🙂

A bientôt :).