S’applique à : AppLocker sous Windows Server 2012 et 2012 R2

Introduction

AppLocker est une fonctionnalité de Windows Server qui permet de renforcer la sécurité du S.I en contrôlant comment les utilisateurs du réseau peuvent exécuter les Programmes et Applications tels que les fichiers exécutables, fichiers Windows Installer, Applications Packagées, Scripts ou encore les Bibliothèques de Liens Dynamiques (DLL).

AppLocker a été introduit avec Windows Server 2008 R2 et Windows 7, il représente une évolution des Stratégies de Restrictions Logicielles (SRP : Software Restriction Policy) supportés sous Windows Server 2008 /Windows Vista et Windows Server 2003 /Windows XP.

Bien qu’AppLocker est (techniquement) le successeur des stratégies SRP, les deux fonctionnalités peuvent être utilisées au niveau d’un même domaine Active Directory ou au niveau d’une même machine locale.

Nouveautés AppLocker 2012 R2

La version d’AppLocker sous Windows Server 2012 R2 apporte un lot de nouveautés, notamment :

- Capacité à créer et gérer des Stratégies pour les Applications Packagées

- Capacité à créer et gérer des Stratégies pour les Installeurs d’Applications Packagées

- Control de tous les composants d’une App Packagée avec une seule et unique Règle

- Ajout de deux nouveaux formats de fichiers aux Types de fichiers pouvant être contrôlés par les Règles AppLocker :

- .MST : Fichier utilisé par Windows pour personnaliser les paramètres d’installation des Apps Windows Installer

- .APPX : Format de fichier associé aux Applications Packagées prêtes pour déploiement sur les OS Client : Windows 8 et ultérieur.

Note : Comme son l’indique, une Application Packagée est un Package contenant l’Application (fonctionnelle) ainsi que ses Scripts et ressources associées, le but étant de rationaliser la configuration et le déploiement logiciel.

AppLocker vs SRP

À partir de Windows XP et Windows Server 2003, Microsoft introduit les SRP permettant la mise en œuvre d’une politique de restrictions logicielles. Grâce aux SRP, il devient possible de restreindre l’exécution de programmes sur la machine de l’utilisateur en définissant une White-List à l’aide de règles particulières.

Bien configurées, les SRP offrent une protection efficace. Néanmoins, leur configuration peut être assez lourde à maintenir dans un environnement dynamique, en particulier sur un grand parc de machines.

De plus, les Stratégies SRP peuvent être contournées assez facilement par des « Utilisateurs avertis », en effet, une faille de sécurité a été détectée et remontée à Microsoft, en revanche aucun Hotfix n’a été proposé pour corriger cette faille !

En outre, si l’IT en charge de la mise en place des Stratégies SRP commet une erreur dans la création d’une Règle, cela peut créer un conflit avec les autres Applications autorisées et impacter l’ensemble des utilisateurs du réseau et donc impacter la production dans son intégralité.

À cet égard, AppLocker qui est une évolution des SRP apporte de nettes améliorations, et ce au niveau de la configuration, fonctionnement mais surtout sécurité.

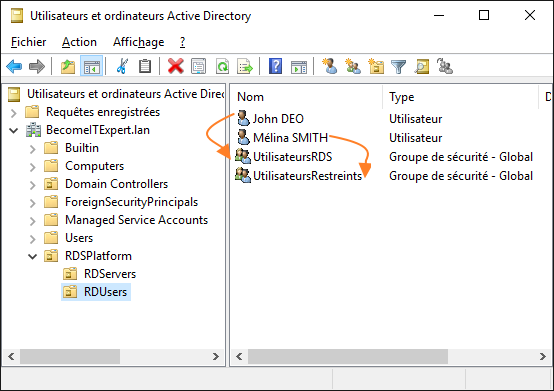

Une différence fondamentale entre SRP et AppLocker est le champ d’application des règles. Avec SRP, tous les utilisateurs d’une machine sont impactés indifféremment par les règles. Avec AppLocker, il est possible de cibler un utilisateur ou un groupe d’utilisateurs précis au niveau d’une machine ou d’un Domaine Active Directory.

Enfin, la mise à jour d’une Application déclarée « Autorisée » et contrôlée par une Règle de « Hachage » SRP nécessitait la création d’une nouvelle Règle (Nouvelle version d’Application = Nouvelle Règle SRP), ce qui n’est pas le cas pour AppLocker qui permet d’associer toutes les versions d’une même Application sous une seule et unique Règle, e.i : Règle1 pour App1 v2 et +

Prérequis

Pour pouvoir bénéficier d’AppLocker sur les Postes de travail des utilisateurs, il est impératif de disposer de Windows 7 édition Entreprise/Intégrale ou Windows 8 /8.1 édition Entreprise.

Les éditions « Professionnelles » de Windows 7 et Windows 8 /8.1 permettent de configurer des règles AppLocker, mais ces dernières sont inopérantes. Ainsi, AppLocker peut être activé sur les systèmes suivants :

- Windows 7 Editions « Entreprise » et « Intégrale »

- Windows 8 et 8.1 Edition « Entreprise »

- Windows Server 2008 et 2008 R2 Editions « Standard », « Entreprise », « Datacenter » et pour les systèmes Itanium

- Windows Server 2012 et 2012 R2 Editions « Standard » et « Datacenter »

Note importante : Windows 7, Windows 8 et Windows 8.1 supportent toujours les SRP, mais si une stratégie configure simultanément des règles SRP et AppLocker, seules les règles AppLocker seront prises en compte.

Recommandation : Pour mettre en œuvre une politique de restrictions logicielles fine, il est préférable d’utiliser Applocker plutôt que SRP.

Fonctionnement

AppLocker permet d’« AUTORISER » ou de « REFUSER » à un utilisateur (ou un groupe d’utilisateurs) le lancement de programmes sous différentes formes :

- Exécutables : fichiers .EXE et .COM

- Windows Installers : fichiers .MSI, .MST et MSP

- Scripts : .PS1 (PowerShell), .BAT, .CMD , .VBS, .JS

- Bibliothèques : .DLL et .OCX.

- Apps Packagées : .APPX

Pour déterminer si un programme est autorisé à s’exécuter ou non, AppLocker évalue d’abord les règles du type « REFUSER » puis celles du type « AUTORISER ». Notez qu’il est possible de combiner des règles « AUTORISER » et « REFUSER ».

Pour une règle donnée, il peut aussi être défini une ou plusieurs exceptions. Lorsqu’un programme ne fait l’objet d’aucune règle du type « AUTORISER », il est automatiquement bloqué (refus implicite).

Lorsqu’un programme est bloqué par Applocker, l’utilisateur en est informé par un message d’erreur du type : « Ce programme est bloqué par une stratégie de groupe. Pour plus d’informations, contactez votre administrateur système ». Ce message peut être personnalisé en modifiant le paramètre de stratégie de groupe suivant :

Configuration Ordinateur -> Stratégies -> Modèles d’Administration -> Composants Windows -> Explorateur Windows -> Définir le lien d’une page web de support.

Cette possibilité peut être utilisée par exemple pour rediriger l’utilisateur vers l’ouverture d’un ticket d’incident.

Recommandation : pour une meilleure lisibilité du comportement d’AppLocker, il est préférable de n’utiliser que des règles du type « AUTORISER » avec si nécessaire des exceptions

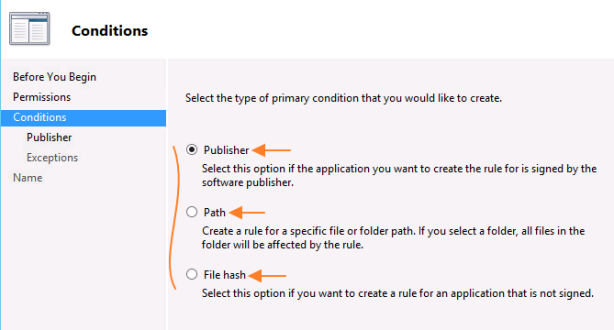

L’autorisation ou le refus d’exécution d’un programme est conditionné à la vérification de règles pour lesquelles trois types différents existent :

- Les règles basées sur le chemin d’accès, qui permettent d’autoriser ou de refuser l’exécution de fichiers se trouvant dans le répertoire et les sous-répertoires du chemin. Pour désigner les répertoires classiques du système de fichiers, AppLocker utilise des variables qui sont différentes des variables d’environnement de Windows

- Les règles basées sur une signature électronique, permettent d’autoriser seulement les fichiers signés par un éditeur donné, et répondant éventuellement à d’autres critères comme le nom du produit, le nom du fichier et sa version

- Les règles basées sur l’empreinte cryptographique (sha256) d’un fichier, qui n’autorisent que le fichier correspondant à l’empreinte.

Les règles basées sur le chemin d’accès offrent une grande souplesse, mais exigent en contrepartie la maîtrise dans le temps du contenu et des autorisations des répertoires associés afin de s’assurer que seuls des programmes légitimes peuvent s’y trouver. En général, la mise à jour d’un logiciel n’oblige pas à modifier les règles existantes.

Les règles basées sur une signature électronique obtenue à l’aide de certificats de confiance offrent quant à elles plus de sécurité et, selon leur configuration, une souplesse à géométrie variable. Les mises à jour des programmes sont en général transparentes.

Les règles basées sur des empreintes offrent le meilleur niveau de sécurité car elles n’autorisent que les fichiers correspondant à l’empreinte cryptographique. Par contre, lors de la mise à jour d’un logiciel, les règles doivent la plupart du temps être modifiées.

De façon analogue aux règles, les exceptions peuvent s’appliquer à un répertoire, à une signature électronique ou à une empreinte de fichier, et ce quel que soit le type de la règle auxquelles elles sont rattachées.

Recommandation : Lorsque cela est possible, il convient d’utiliser des règles basées sur la signature électronique pour autoriser ou refuser l’exécution d’un programme en s’étant assuré au préalable que les certificats et les autorités de certification sont de confiance

Lors de la deuxième partie, je vous montre comment utiliser Windows PowerShell (utilisation du module PS : AppLocker) pour créer, tester et appliquer les règles AppLocker en mode Command Line.

Cet article est un extrait de l’eBook : AppLocker 2012 R2 – Design et déploiement en Entreprise [Guide du Consultant]