S’applique aussi à : AppLocker sous Windows Server 2012 R2

Rappel sur la fonctionnalité AppLocker

AppLocker est une fonctionnalité native dans les OS Windows (Client et Server), il permet de renforcer la sécurité du S.I en contrôlant comment les utilisateurs du réseau peuvent installer et exécuter les Programmes et Applications tels que les fichiers exécutables, fichiers Windows Installer, Applications packagées, Scripts ou encore les Bibliothèques de Liens Dynamiques (DLL : Dynamic Link Library).

AppLocker a été introduit avec Windows 7 et Windows Server 2008 R2, il représente une évolution des Stratégies de Restrictions Logicielles (SRP : Software Restriction Policy) supportés sous Windows Server 2008 /Windows Vista et Windows Server 2003 /Windows XP.

Bien qu’AppLocker soit (techniquement) le successeur des stratégies SRP, les deux fonctionnalités peuvent être utilisées au niveau d’un même domaine Active Directory ou d’une même machine locale. De plus, AppLocker permet d’ajouter plus de finesse dans l’application des règles.

Scénario d’implémentation de la fonctionnalité AppLocker sous Windows Server 2016 et Windows 10

Cet article décrit un scénario de mise en place d’un projet d’implémentation d’AppLocker pour sécuriser les deux infrastructures systèmes suivantes :

- Windows Server 2016 : pour sécuriser un serveur RDS

- Windows 10 Entreprise : pour sécuriser les Postes de travail

Préparez votre « Bac à sable »

Ci-après les informations techniques de notre LAB

| Elément | Description |

| Nom DNS du domaine | BecomeITExpert.Lan |

| Nom NetBIOS du domaine | BecomeITExpert |

| DHCP Activé | Non |

| ID Réseau | 10.100.10.0 |

| Masque de sous-réseau | 255.255.255.0 |

| IP du DNS serveur principal | 10.100.10.10 |

| Rôle du serveur | Nom d’hôte | @IP | Version OS |

| Contrôleur de domaine | LABDC1 | 10.100.10.10 | 2016 Standard |

| Serveur RDS | LABRDS01 | 10.100.10.11 | 2016 Standard |

| Poste client du réseau | LABWIN10 | 10.100.10.20 | Windows 10 Entreprise |

Plusieurs Hyperviseurs peuvent être utilisés pour mettre en place l’infrastructure décrite ci-dessus, notamment :

- VMware ESXi /Workstation /Fusion

- Microsoft Hyper-V (Serveur ou Client)

- Oracle VM VirtualBox

- Proxmox VE

Note : VMware Workstation en version 10 (10.0.7 build-2844087) a été utilisé pour la mise en place du LAB.

Description du scénario

L’infrastructure cible est composée d’un domaine Active Directory 2016 géré par le DC « LABDC01 », d’un serveur RDS « LABRDS01 » hébergeant des ressources publiées (Microsoft Office 2016, Notepad++ 7.3.1 et Internet Explorer 11) et d’une machine cliente « LABWIN10 » exécutant Windows 10 Edition Enterprise.

Le poste client « LABWIN10 » est utilisé par différents utilisateurs du domaine (à des horaires spécifiques) pour se connecter via Bureau à distance sur le serveur « LABRDS01 ».

Description du besoin

En tant qu’Administrateur ou Ingénieur Système Windows, vous avez comme mission la sécurisation du serveur « LABRDS01 », et ce via l’implémentation d’une stratégie AppLocker « Strict ».

Compte-tenu des avantages qu’offre le « Whitelisting », vous avez décidé de mettre en place une liste-blanche dans laquelle vous définissez « QUI exécute QUOI » et l’appliquer à votre serveur RDS « LABRDS01 ».

De plus, les éléments suivants sont à prendre en compte :

QUOI (Applications /Programmes /Scripts à autoriser)

Microsoft Office 2016 (installé dans C:\Program Files)

- Notepad++ (installé dans C:\Program Files (x86))

- Internet Explorer (installé dans C:\Program Files)

- Tous les outils Windows (natifs) placés dans C:\Windows

QUI (Utilisateur ou groupe d’utilisateurs à autoriser)

- Groupe de sécurité AD « UtilisateursRDS» : cela permet à tout utilisateur membre de ce groupe d’exécuter les Apps /Programmes listés ci-haut.

- Groupe de sécurité AD « Tout le monde» : cela est requis pour le bon fonctionnement des Sessions Bureau à distance et permet également (à tout utilisateur du réseau) l’exécution des outils Windows placés dans C:\Windows.

Les règles AppLocker à créer auront les caractéristiques suivantes :

| Nom règle | Quoi autoriser ? | Type de règle |

| %PROGRAMFILES% | Exécutables placés dans C:\Program Files & C:\Program Files (x86) | Chemin d’accès |

| %WINDIR% | Exécutables placés dans C:\Windows | Chemin d’accès |

Votre tâche consiste à créer, tester et appliquer les règles AppLocker pour répondre au besoin « Sécurité » décrit précédemment.

Note : Etant donné que MS Office 2016 /Notepad++ /IE sont par défaut installés dans C:\Program Files et Program Files (x86), vous avez décidé de créer une seule et même règle pour ces trois programmes.

To do : Avant de commencer la création des règles AppLocker, installez Office 2016 et Notepad++ en v7.3.1 sur le serveur (VM) LABRDS01.

Création de la GPO « AppLocker » pour Serveurs

Dans le cadre de notre projet d’implémentation d’AppLocker pour la sécurisation de notre serveur RDS, une nouvelle GPO sera créée. Pour ce faire :

- Lancez l’outil GPMC.msc depuis le DC LABDC01(ou une machine d’administration ayant les outils RSAT (pour AD DS) installés)

- Développez et naviguez jusqu’au : Forêt : BecomeITExpert.lan > Domaines > BecomeITExpert.com

- Faites un clic-droit sur « Objets de stratégie de groupe» et sélectionnez « Nouveau »

- La boite de dialogue suivante apparaît, nommez votre nouvelle GPO « AppLocker-RDS-Servers»

Création des Objets Active Directory

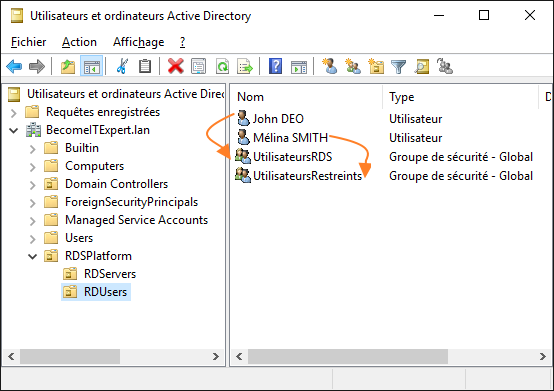

Dans le cadre de notre projet AppLocker, les 4 objets Active Directory suivants doivent être créés :

Notez que les groupes et utilisateurs AD sont organisés de la manière suivante :

| Groupe AD | Utilisateur Membre |

| UtilisateursRDS | John DEO (username : jdeo) |

| UtilisateursRestreints | Mélina SMITH (username : msmith) |

La deuxième partie de cette série d’article détaillera :

La création des règles AppLocker (en mode GUI & CLI)

Test et application des règles AppLocker

Reporting AppLocker

So Stay in touch :).